Tenable One Cloud Exposure

通过化解多云和混合环境中配置错误、有风险的授权和漏洞所造成的缺口,预防云数据外泄并减少云风险 — 所有这一切都集成在一个强大的 CNAPP 中。

快速链接

查看 Tenable 针对您独特环境量身定制的专业云安全工具

通过多云环境的可视化和上下文化解云暴露风险

准确且自信地查找、优先级分析和减少云安全风险

选择 Tenable One Cloud Exposure(属于 Tenable One 暴露风险安全管理平台),获取对所有云资源、身份和风险的深入洞察。扩展暴露风险管理,以保护您的整个攻击面,包括多云和混合云环境。

Tenable One Cloud Exposure 评论

Tenable 在 2025 年的 Gartner® Peer Insights™ Voice of the Customer for Cloud-Native Application Protection Platforms 报告中荣获“客户选择奖”

tenable one

可通过 Tenable One 获得:全球唯一一个以 AI 技术为后盾的暴露风险安全管理平台

Tenable One 解决了现代安全解决方案所面临的严重挑战:在看待和应对网络安全风险方面存在严重分歧的方法。通过在整个攻击面上统一了安全可见性、深入见解和行动,快速揭示和解决差距,从而化解了这一风险。客户使用 Tenable One 来化解重要的网络弱点并防范攻击:从 IT 基础设施到云环境,再到关键基础设施,以及任何其他领域。

CNAPP 常见问题

-

在哪里可以找到有关 Tenable Cloud Exposure Management 的文档和发行说明?

-

Tenable 产品的技术文档位于 https://docs.tenable.com。您必须登录您的 Tenable Cloud Exposure Management 帐户才能查看发行说明和文档。如需访问技术文档和版本说明,请联系 Tenable 代表。

-

Tenable Cloud Exposure Management 和 Tenable One 有什么区别?

-

Tenable Cloud Exposure Management 可以作为单独的产品或作为 Tenable One 暴露风险安全管理平台的一部分进行购买。Tenable Cloud Exposure Management 与 Tenable One 结合使用,可提供对整个 IT 环境的全面视图,涵盖传统网络、本地服务器、运营技术和公共云。通过购买 Tenable Cloud Exposure Management 作为 Tenable One 的一部分,企业可以将他们的 Tenable 购买产品整合到一个合同中,并访问其他功能,例如暴露风险视图。

-

Tenable Cloud Exposure Management 与哪些云平台和云原生工具集成?

-

Tenable Cloud Exposure Management 除了支持 AWS Control Tower、Entra ID 等云提供商服务外,还与所有主流云提供商(AWS、Azure、GCP)集成。您可以将 Tenable Cloud Exposure Management 与您的工单系统、通知系统和 SIEM 工具集成,以支持创建工单和发送推送通知,并利用 Jira、Slack、Microsoft Teams 等标准通信工具和电子邮件集成工具,在您的企业内扩展该工具的使用范围。

-

Tenable Cloud Exposure Management 支持哪些身份提供商?

-

Tenable Cloud Exposure Management 可与众多 IdP 集成,包括 Entra ID、Google Workspace、Okta、OneLogin 和 Ping Identity。这些 IdP 集成可显示与云帐户相关联的联合用户和组的完整清单,并提供权限分析和身份情报。

-

Tenable Cloud Exposure Management 如何保护我的数据?

-

Tenable 可确保工作负载的安全,并采用强大的加密和访问控制来保护敏感数据。它会对过度权限和长期访问权限的授予加以限制。Tenable 可缩小数据外泄时的爆炸半径,从而保护您的敏感数据。有关 Tenable Cloud Exposure Management 如何确保您独特云环境的数据保护和隐私的更多信息,请联系您的 Tenable 代表。

-

我可以在不涉及第三方的情况下使用 Tenable Cloud Exposure Management?

-

可以。Tenable Cloud Exposure Management 用户可以购买帐户内扫描,作为其环境的附加组件。该功能支持对遵守严格数据隐私标准和法规的企业的工作负载进行现场扫描。 帐户内扫描功能在云帐户中执行,数据永远不会离开环境。

-

我如何购买 Tenable Cloud Exposure Management?

-

要购买 Tenable Cloud Exposure Management,您可以与您当地的认证合作伙伴合作,或联系您的 Tenable 代表。 单击此处申请 Tenable Cloud Exposure Management 的演示

-

Tenable Cloud Exposure Management 是否支持左移和 IaC 安全性?

-

Tenable Cloud Exposure Management 通过扫描 IaC 模板(包括Terraform、CloudFormation 和 Kubernetes 清单文件),检测配置错误、合规性缺口和策略违规问题,将安全性直接嵌入开发流程中。 这种左移方法在源头捕获风险,从而减少后期高昂的修复成本,并在 DevOps 和 SecOps 团队之间建立共享的安全工作流。

-

Tenable Cloud Exposure Management 在对云的修复工作流进行优先级分析时会考虑哪些因素?

-

Tenable Cloud Exposure Management 使用的是一种权衡三个维度的上下文风险模型:

- 威胁检测和情报:是否存在针对该漏洞的主动利用或已知的概念验证?

- 暴露风险管理:受影响的资源是否可公开访问、是否具有过高的权限,或者是否与其他弱点相关联,从而形成有害组合?

- 资产重要性:资源是否存储受监管数据 (PII/NPI)、支持创收服务,或在生产环境中运行?

通过综合结合这些因素,团队可以超越通用的严重性评分,将修复措施的重点放在真正将企业置于风险中的因素以及您真正的暴露风险上。

-

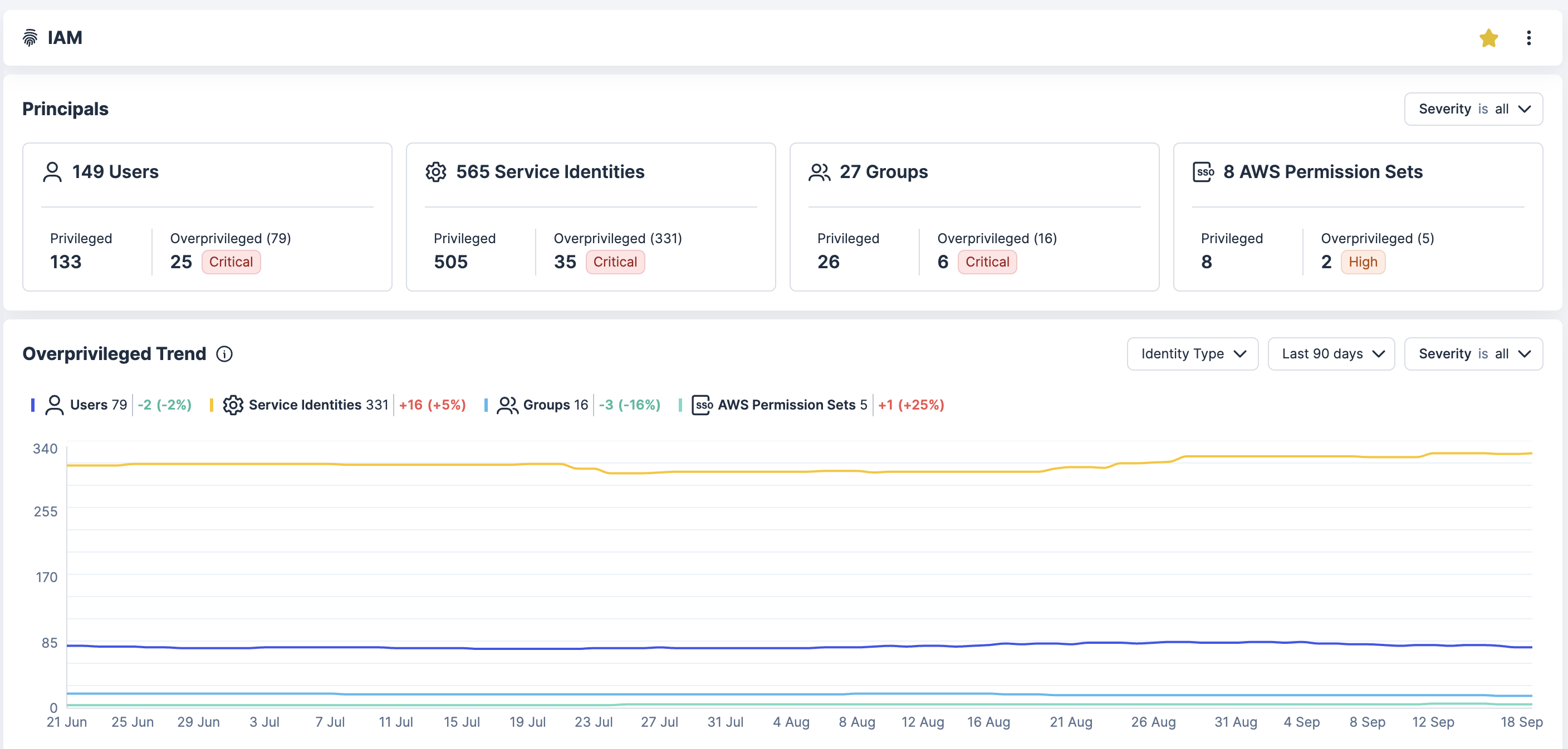

Tenable Cloud Exposure Management 提供哪些工具来管理云身份和访问风险?

-

Tenable Cloud Exposure Management 包含一个集成的 CIEM 功能,可持续分析 AWS、Azure 和 GCP 中的授权。它能映射有效权限以揭示有害组合和隐藏的攻击路径,标记过时或过于宽泛的访问权限,并支持即时 (JIT) 访问控制来实施最小权限原则。自动化修复工作流可以帮助安全团队大规模地调整权限,而不会影响开发速度。

_EasiestSetup_EaseOfSetup.png)

Tenable One

申请演示

全球领先的由 AI 驱动的暴露风险安全管理平台。

谢谢

感谢关注 Tenable One。

我们的代表会尽快与您联系。

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success