使用即时访问实施最小特权

如今,企业能够仅在需要时授予特权访问权限,并为访问设置时间限制。提供快速的访问审批,同时最大限度缩小云攻击面并杜绝长期特权。

平衡访问与风险

仅在存在明确业务合理性时,才授予短期访问权限,从而将攻击者利用过度特权发起攻击的风险降至最低。

通过即时访问

降低风险暴露

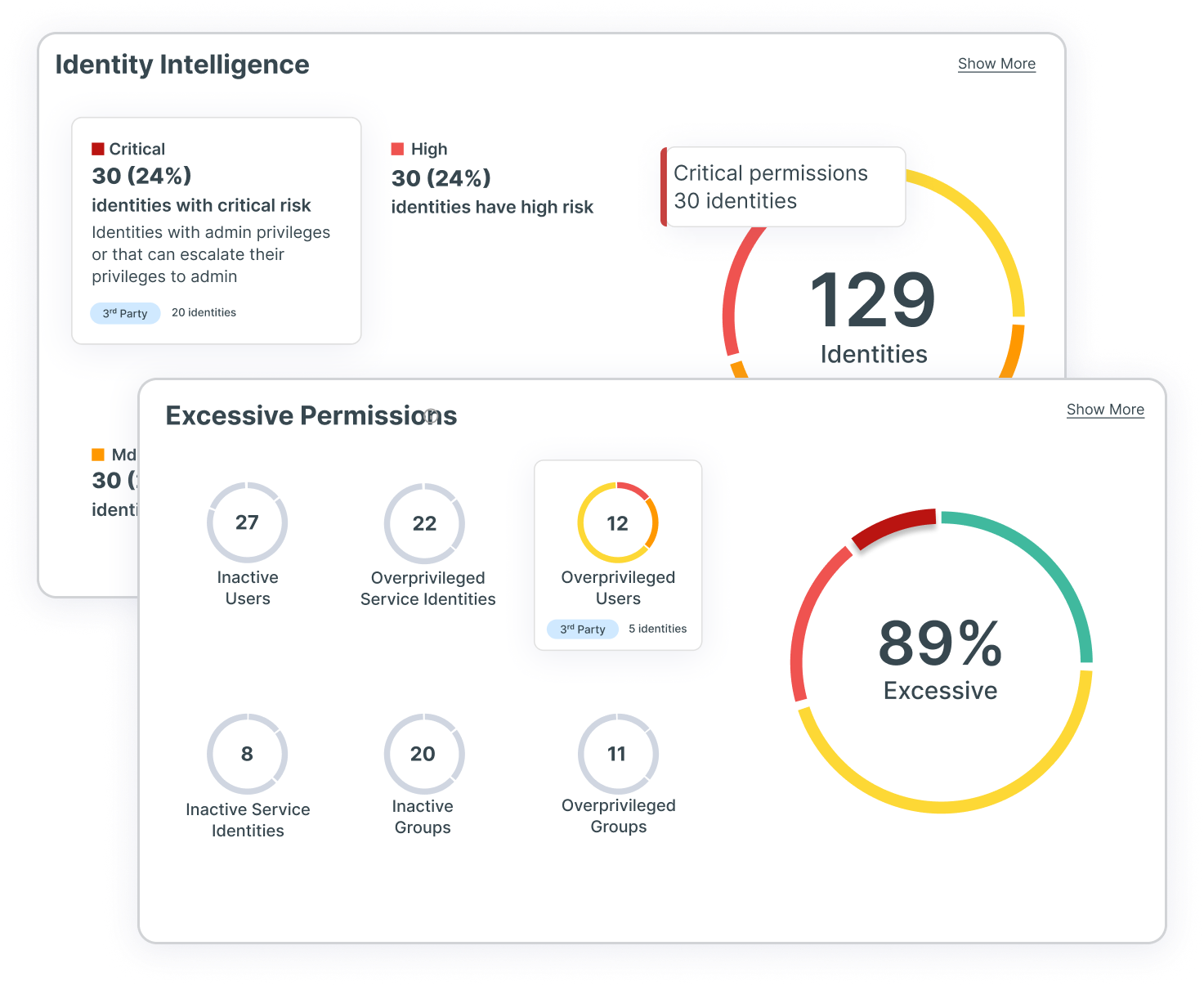

获取基于身份的全栈风险评估洞察

凭借领先的 CIEM 功能,可全面获得多云环境中的身份与权限可见性,企业的安全团队能够确保用户仅在适当的时间、出于适当的原因,对适当的资源拥有适当的访问权限。受益于全栈分析来评估云提供商在身份、网络、计算和数据资源中的权限模型,从而在上下文中显示精确的发现结果。借助 Tenable Cloud Security 平台,您的团队会获得对与身份相关风险的洞察,包括过度权限、网络风险暴露和隐藏的危险。

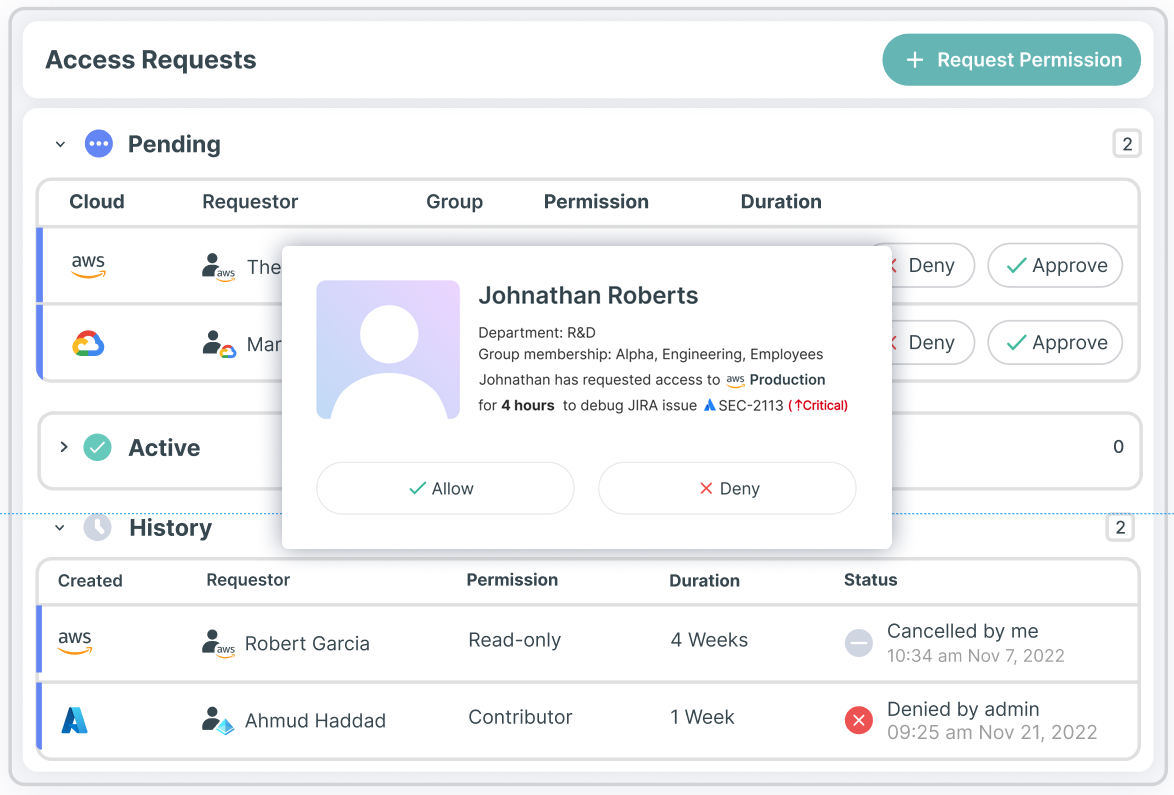

借助 JIT 自助工作流,实现更高效、更安全的协作

通过 Tenable Cloud Security JIT 门户推动自助式工作流,帮助工程团队轻松提出申请并获得访问所需资源的授权。通过持续的合规性看监控功能,改善多云安全态势。保留审计追踪记录,并调查与访问相关的活动,包括:

- 谁有访问权限

- 访问了哪些资源

- 何时进行的访问

- 执行了哪些操作

- 谁获得了提升的权限(以及何时获得)

- 业务合理性说明

- 审批人

借助 JIT 安全机制,实现持续审查与访问权限治理

利用内置报告,团队可以就内部合规性、外部审计和日常安全活动(包括用户在提升权限期间的活动、过去的申请和基本授权流程)与利益相关者进行沟通。

- 证明企业满足关键数据隐私法规要求的能力,包括 PCI-DSS、GDPR、HIPAA 等

- 生成详尽报告,满足内部合规、外部审计及日常安全工作需求

- 在发生安全事件时,缩短响应与调查时间

使用 Tenable Cloud Security 获取即时访问功能

了解更多关于 Tenable Cloud Security 的信息

用 [Tenable 的] 自动化技术可以让我们免去繁琐的人工流程,在几分钟内即可完成原本需要两三个安全人员花费好几个月才能完成的工作。

- Tenable Cloud Security

Tenable One

申请演示

全球领先的由 AI 驱动的暴露风险安全管理平台。

谢谢

感谢关注 Tenable One。

我们的代表会尽快与您联系。

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success